Jeder tut es, doch was genau im Hintergrund bei einem Domänen Join passiert wissen wenige.

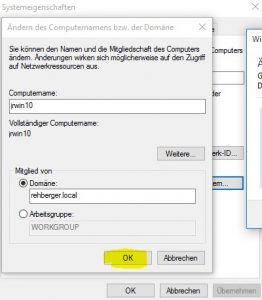

Es beginnt alles mit dem klick auf “OK”.

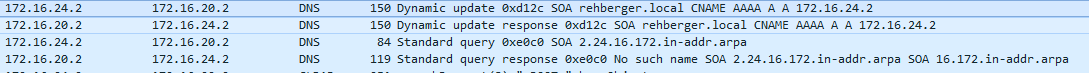

Nach dem Klick auf OK startet der Client eine DNS Abfrage:

![]()

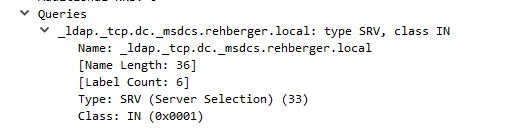

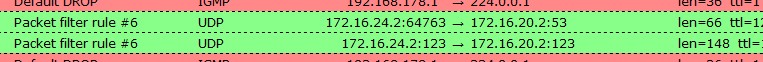

Er frägt den DNS Server ( in dem Fall der Domäne Controller ) nach einem SRV Eintrag : “_ldap._tcp.dc._msdcs.rehberger.local” ab.

![]()

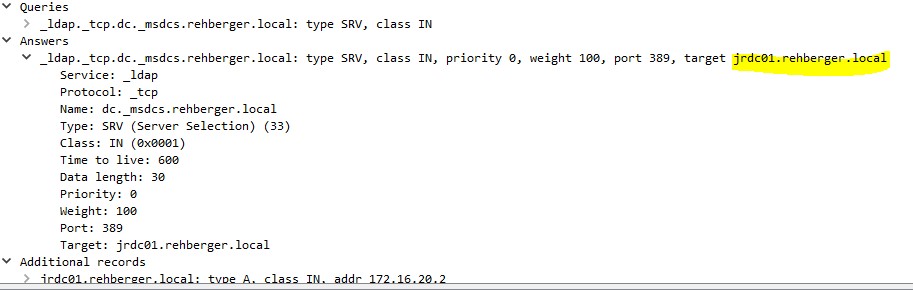

Der DNS Server antwortet mit: “jrdc01.rehberger.local”. So weiß der Client, an wen er sich wenden muss.

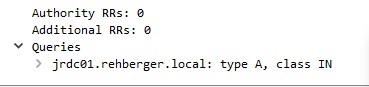

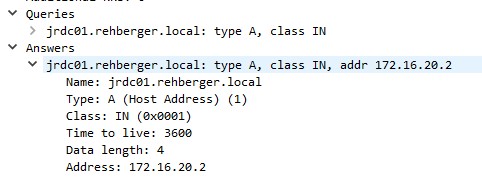

Da der Client nun einen Namen kennt, aber zu dem Namen keine IP Adresse macht er natürlich eine DNS Abfrage für den Server “jrdc01.rehberger.local”

![]()

Als antwort erhält er die IP Adresse “172.16.20.2” zurück

![]()

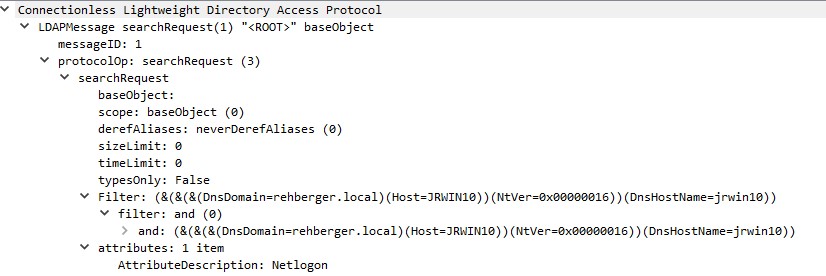

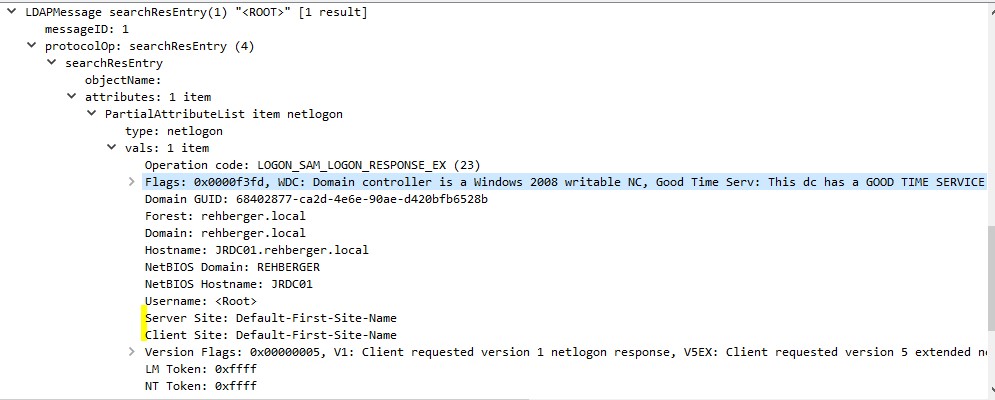

Ausschnit CLDAP Abfrage:

![]()

![]()

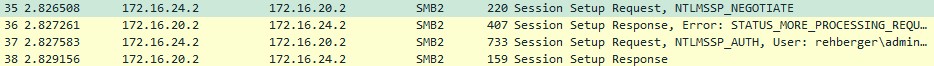

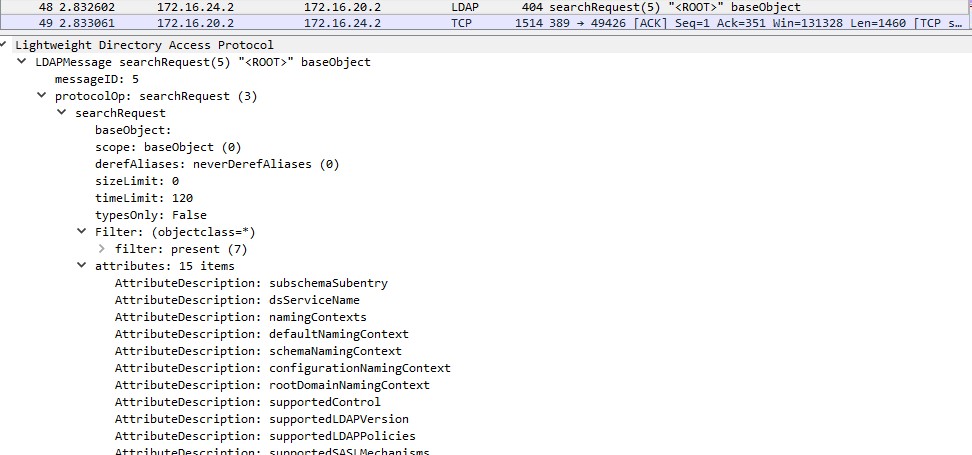

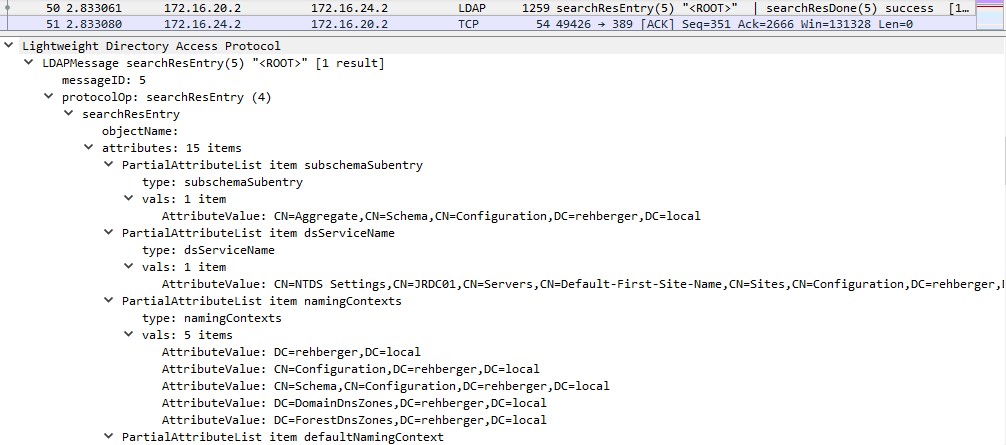

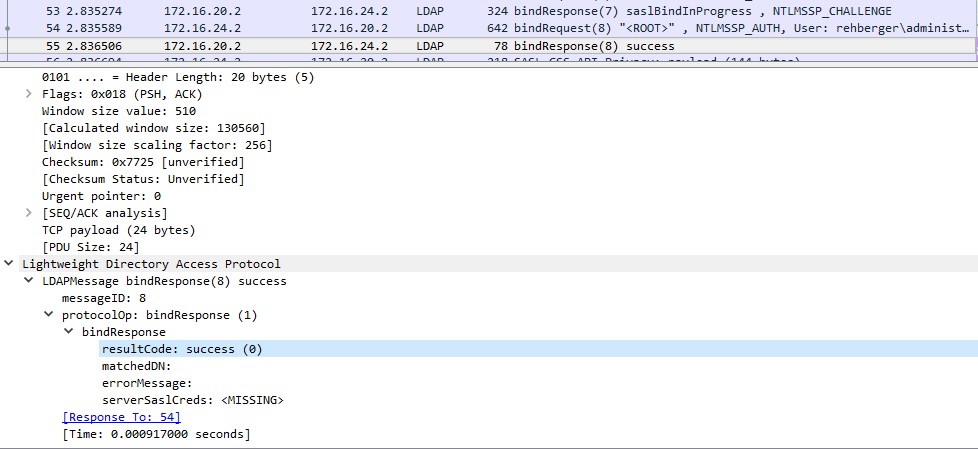

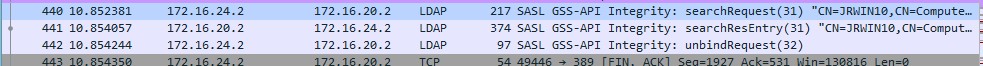

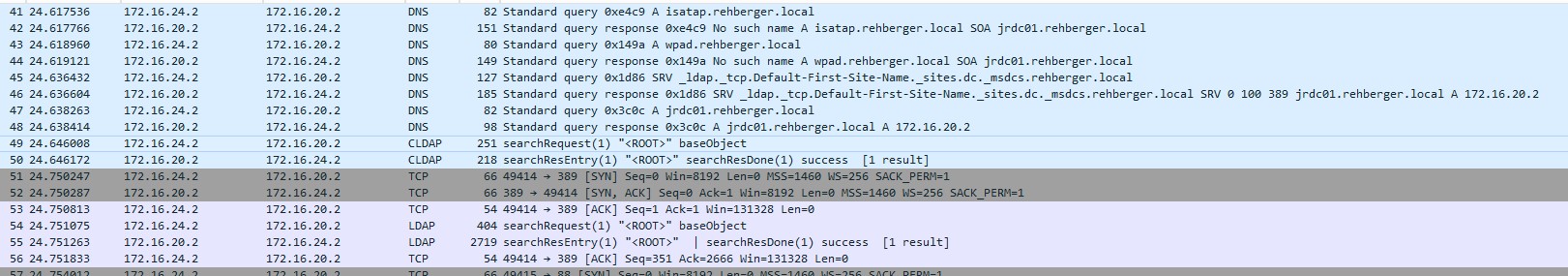

Nach der eingabe der Admin Credentials geht es weiter mit der Authentifizierung und LDAP abfragen:

![]()

LDAP Abfrage:

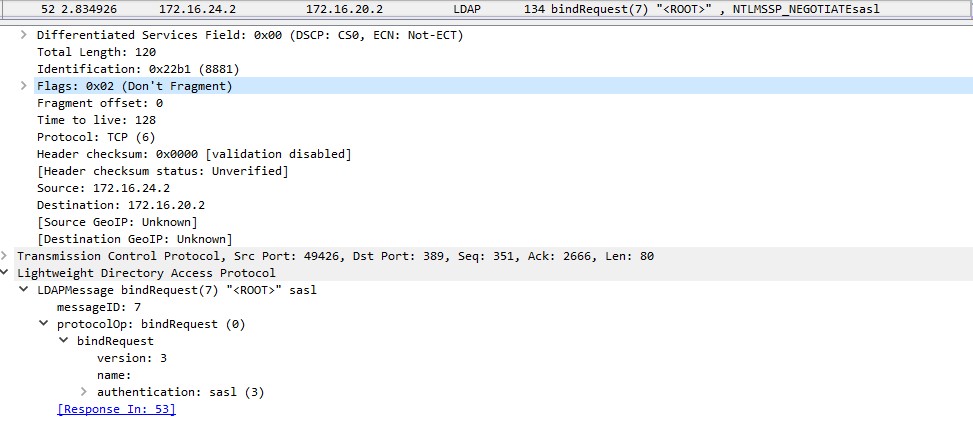

Mit dem BinRequest wird der Domänen join initiert und abgeschlossen:

Bind erfolgreich 🙂 :

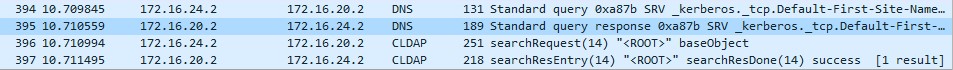

DNS Abfrage für Kerberos:

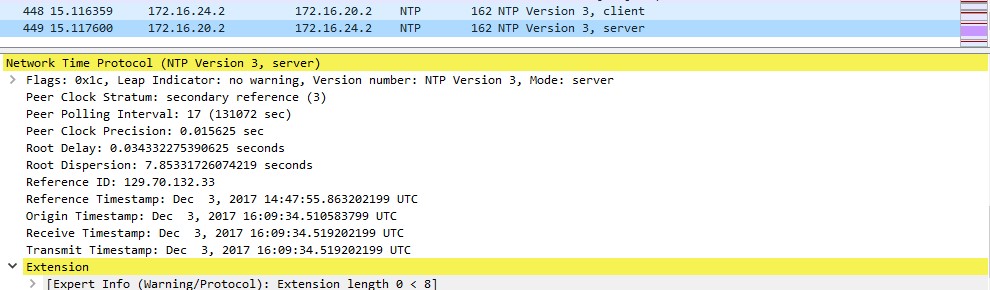

Abfrage der Uhrzeit mittels NTP Dienst:

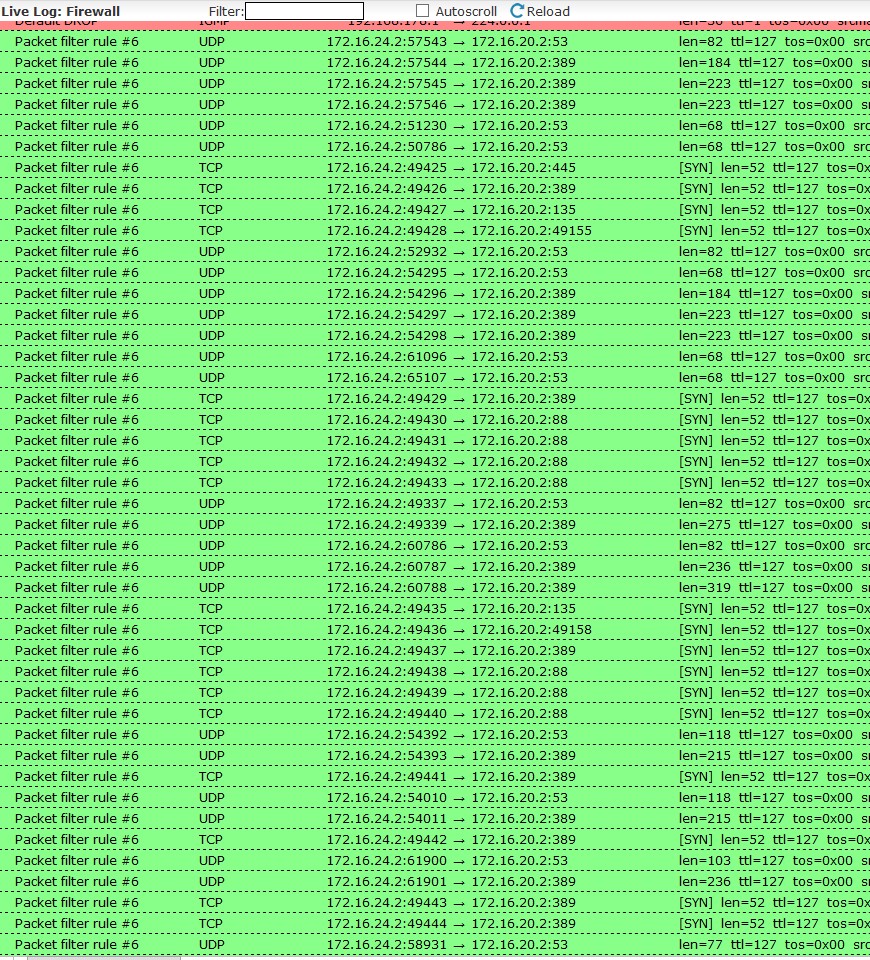

So sieht das ganze aus sicht der Firewall aus :-):

Uhrzeit abfrage:

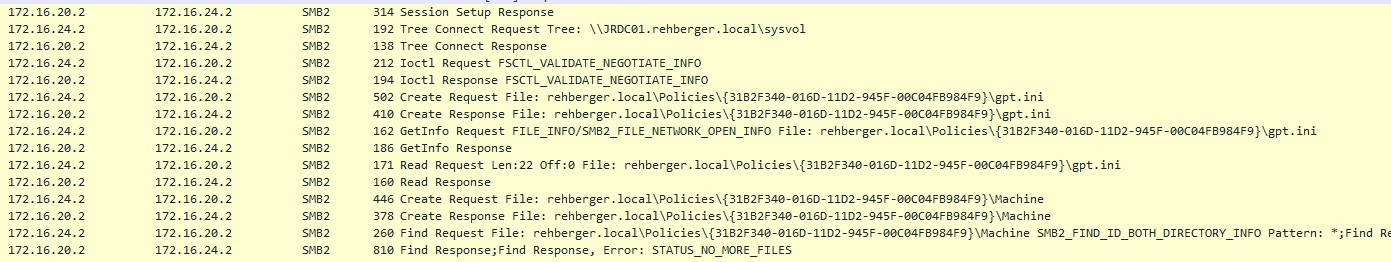

Nach dem Neustart ( ohne Anmeldung ) passiert folgendes:

Durch die beim Domänen Join ausgeführten Netlogon abfrage, weiß der Client bei welcher Active Directory Site er angehörig ist. Diese speichert er in der Registry unter:

HKLM\System\CurrentControlSet\Services\Netlogon\Parameters

Daher wendet er sich bei der Anmeldung ( in diesem Fall hier “default-first-site-Name” – ich hab den Site Namen noch nicht angepasst 😉 ) an diese Site.

Gruppenrichtlinien Abfrage:

KMS Abfrage wird ausgeführt für die Windows aktivierung. Da bei mir kein KMS installiert ist funktioniert dies nicht.

KMS Abfrage wird ausgeführt für die Windows aktivierung. Da bei mir kein KMS installiert ist funktioniert dies nicht.

![]()

Client aktuallisert seinen DNS Eintrag: