Die Sophos UTM bietet die Möglichkeit eine 2 Faktor Authentifizierung Einzurichten, diese dann u.a. für Exchange OWA und ECP genutzt werden kann.

Die OTP Einrichtung und weitere Anwendungmöglichkeiten findet ihr hier:

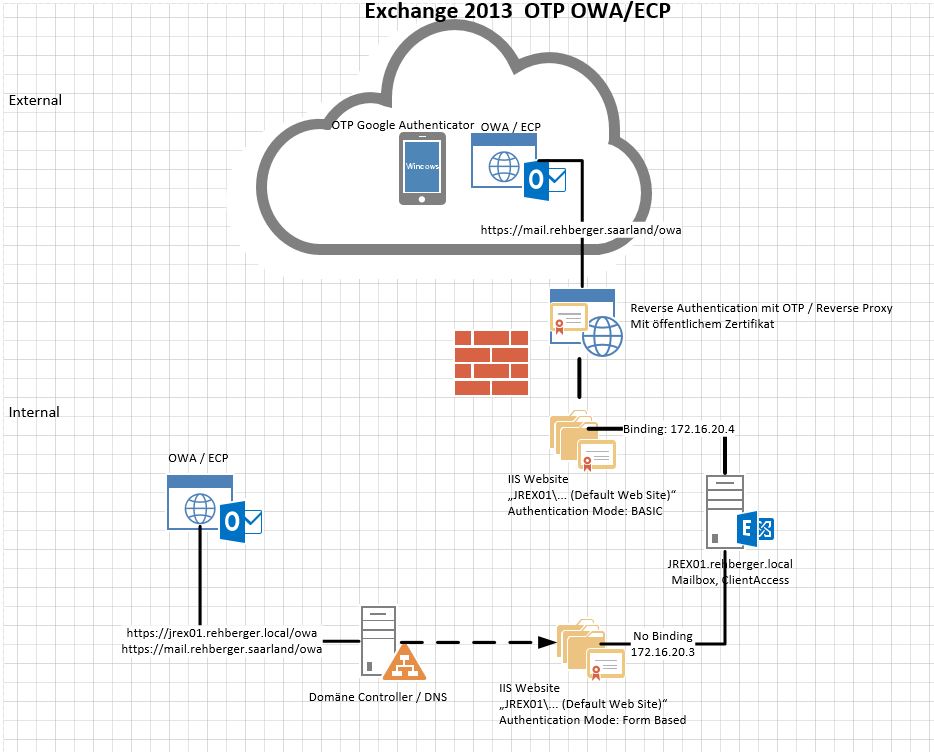

Der Grundaufbau

Es gibt einen CAS Server und die Sophos fungiert als Reverse Authentication Gateway mit OTP (One Time Password) und Reverse Proxy.

Als OTP Generator wird der Google Authenticator genutzt. Es gibt von Sophos auch einen eigenen. Der Google Authenticator kann aktuell in Verbindung mit der Sophos nur SHA1.

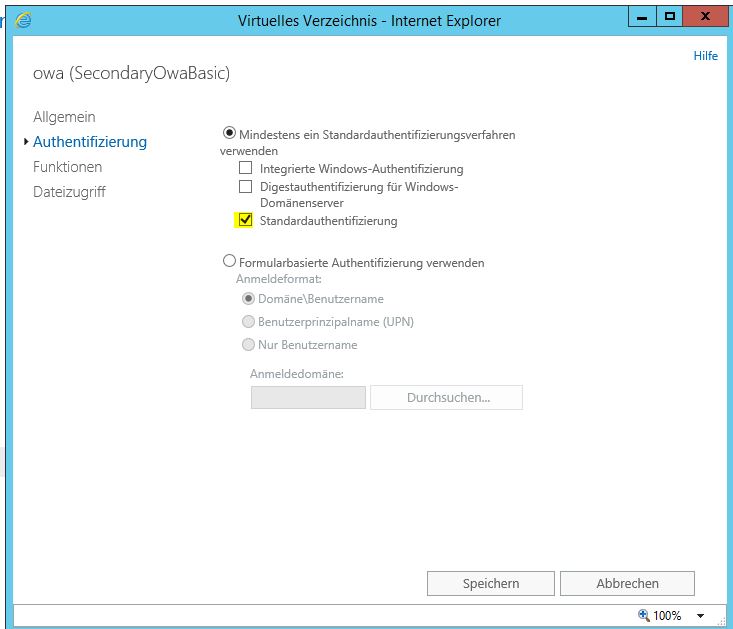

Damit die Authentifizierung zwischen der Sophos und dem Exchange in einem durchläuft und der User sich nur einmal am Sophos Frontend anmelden muss, muss die Anmeldung für OWA und ECP auf Basic ( Standard ) Authentifizerung umgestellt werden. Da ich aber für die User im internen Netzwerk weiterhin die Formular Basierte Authentifizierung für OWA und ECP nutzen möchte habe ich eine weitere Website im IIS definiert und ein neues ECP und OWA virtual directory erstellt und nur auf diesem die Authentifizierung angepasst.

Zu beachten dabei – wenn ein CU installiert wird, wird diese neu erstelle Website nicht geupdatet, sie muss also einmal entfernt und wieder eingerichtet werden.

Alternativ, wenn intern auf die Formular Basierte Anmeldung verzichtet werden kann, kann für die Default virtual directorys auch direkt Standard Authentifizierung genutzt werden. Dann muss keine sepearte Website erstellt werden.

OWA / ECP mit OTP

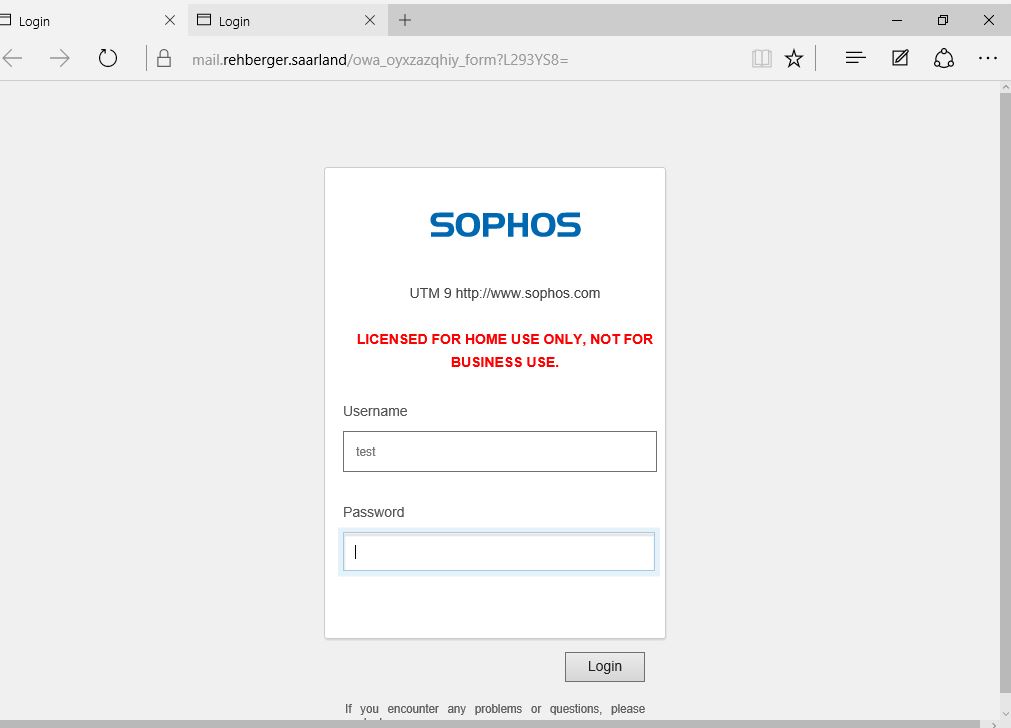

Ist OTP aktiviert muss der User um auf OWA zugreifen zu können sich an dem Sophos Front End Authentifizieren.

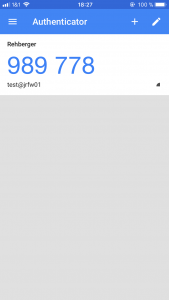

Dazu muss er seinen Benutzernamen eingeben und als Kennwort sein Windows Kennwort + dahinter die Authenticator PIN

Also ist sein Passwort normalerweise “Geheim” muss er nun z.B. “Geheim989778” eingeben.

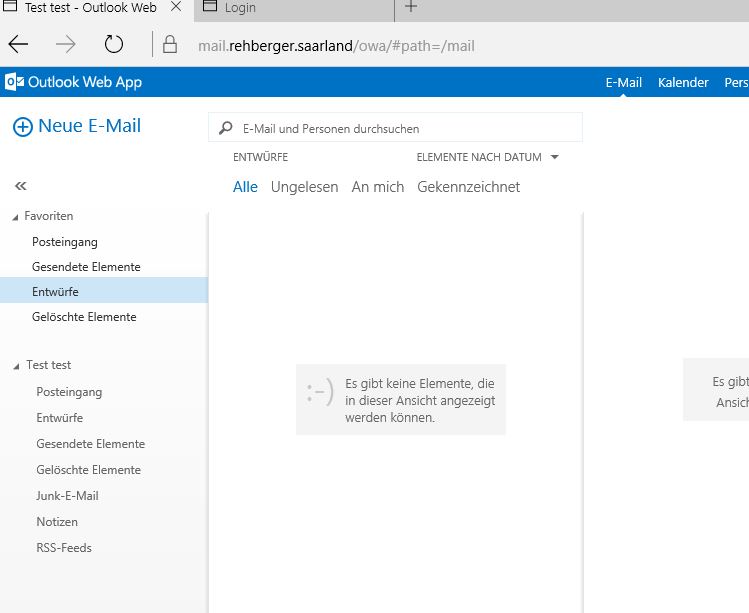

Danach wird er zur OWA Seite weitergeleitet:

Das Doing

Ich Empfehle vor der Einrichtung sich mit dem Thema IIS, Authentifierzung etc. auseinander zu setzen. Einrichtung auf eigene Gefahr.

- Exchange zusätzliche IP Adresse zuweisen

- IIS Website erstellen

- Secondary OWA und ECP erstellen

- Authentifizierung anpassen

- Sophos einrichten

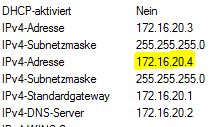

IP Adresse:

Dem Exchange Server weise ich keine seperate NIC zu, sondern ergänz die vorhandene um eine weitere IP Adresse.

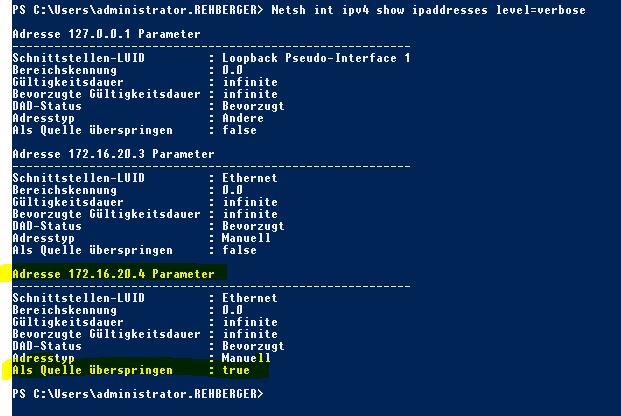

Damit sich diese aber NICHT im DNS registriert muss ich das ganze über die Powershell machen.

Zum nachlesen gerne hier https://blogs.technet.microsoft.com/rmilne/2012/02/08/fine-grained-control-when-registering-multiple-ip-addresses-on-a-network-card/

Netsh Int IPv4 Add Address <Interface Name> <IP Address> SkipAsSource=True

“Interface Name” is the name of the interface for which you want to add a new IP address.

“IP Address” is the IP address you want to add to this interface.

z.B:

Netsh Int IPv4 Add Address Ethernet 172.16.20.4 255.255.255.0 SkipAsSource=True

Mit diesem Befehl wird die DNS Registrierung dann für diese IP nicht durch geführt.

Zusätzliche Directorys erstellen

Zum nachlesen gerne hier:

https://blogs.technet.microsoft.com/exchange/2015/02/11/configuring-multiple-owaecp-virtual-directories-on-the-exchange-2013-client-access-server-role/

- Add a secondary IP address to the server– this could be with another NIC, or done just by adding an IP to an existing NIC.

- If you added a NIC, in the network properties, uncheck ‘register this connection in DNS’ in IPv4 for the NIC (this also prevents IPv6 from registering too as it happens).

- Create the additional website in IIS in a new root folder (C:\inetpub\OWA_SECONDARY) and bind it to the new IP. Enable for SSL, choose whatever certificate you want to use for this site.

- Give the local IIS_IUSRS group Read and Execute permission to the C:\inetpub\OWA_SECONDARY folder.

- Copy the Default Web Site root folder contents in its entirety including any subfolders to the new site root folder (i.e. copy %SystemDrive%\inetpub\wwwroot\ contents to C:\inetpub\OWA_SECONDARY).

- Create new OWA and ECP subfolders in your new web site’s root folder (C:\inetpub\OWA_SECONDARY\OWA, C:\inetpub\OWA_SECONDARY\ECP).

- Copy the entire contents of the Default Web Site OWA and ECP folders including any subfolders to the new subfolders for new web site. (Copied from /…/FrontEnd/HttpProxy).

- Run the following (substituting <Server> for the server hosting the CAS role);

- Run the following to set the default site to IWA only (this is optional, but provided in case you want to do this);

- Set-OwaVirtualDirectory -Identity “<server>\owa (Default Web Site)” -FormsAuthentication $false -WindowsAuthentication $true

- Set-EcpVirtualDirectory -Identity “<server>\ecp (Default Web Site)” -FormsAuthentication $false -WindowsAuthentication $true

- Perform an IISReset.

- Test! Really, make sure you do.

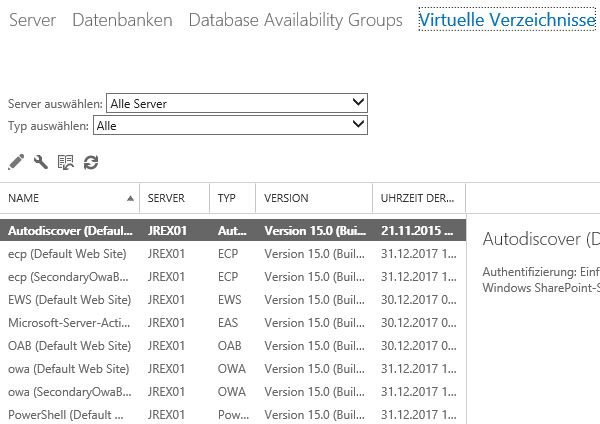

Danach sind die Verzeichnisse erstellt:

(SecondaryOwaBasic)

Authentifizierung anpassen

Für die erstellten Verzeichnisse OWA und ECP

Sophos Anpassung

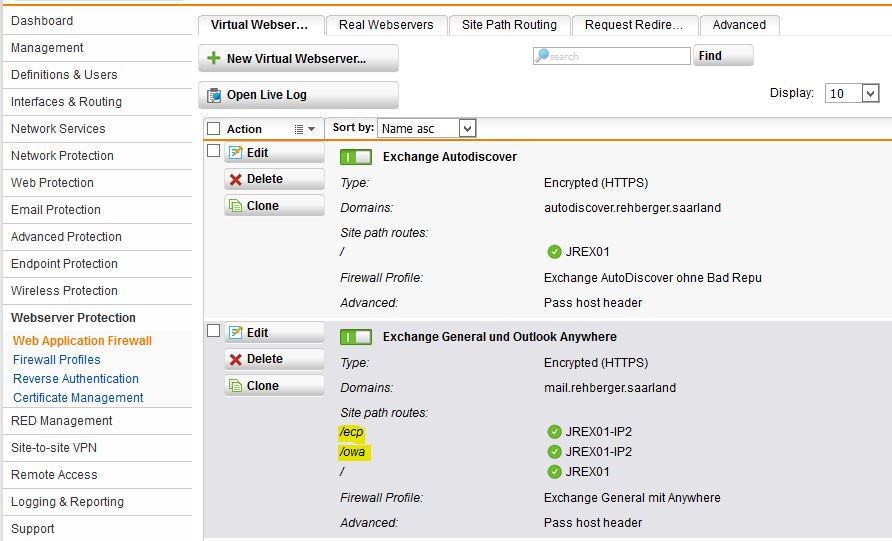

Zuerst muss ein Reverse Proxy für den Exchange angelegt werden. Dieser wird dann um die Reverse Authentication und Site Path Routing Regeln erweitert, sodass für OWA und ECP das OTP genutzt werden muss.

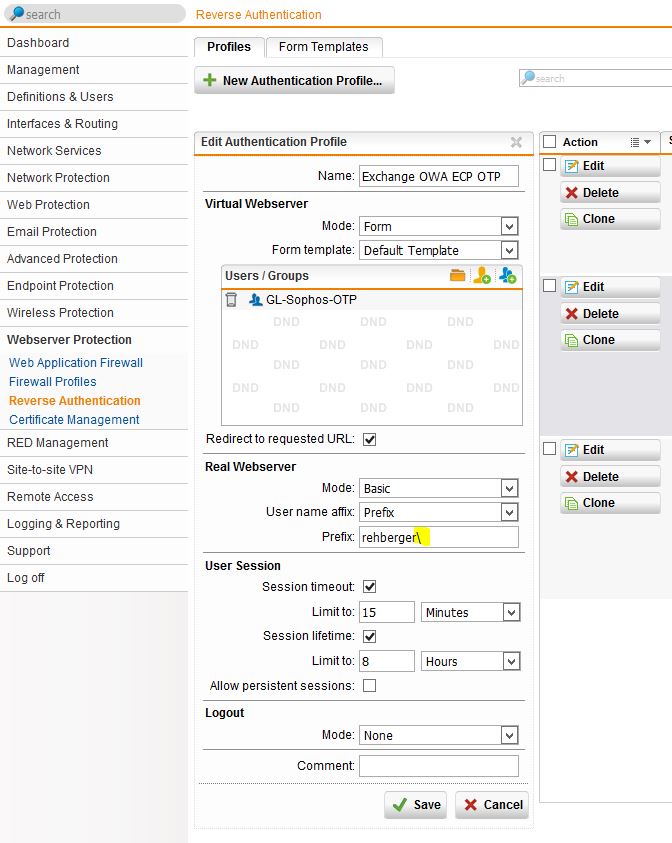

Reverse Authentication Profile erstellen:

ACHTUNG bei dem Prefix ist der Backslash WICHTIG. ( Ohne geht es nicht – scheinbar ein Bug 😛 )

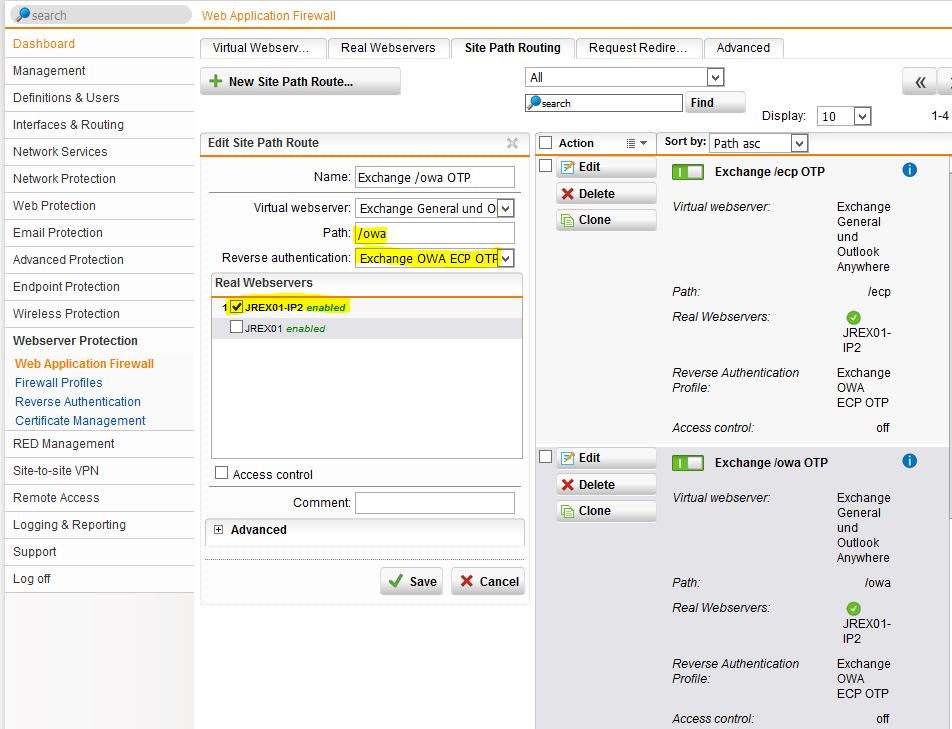

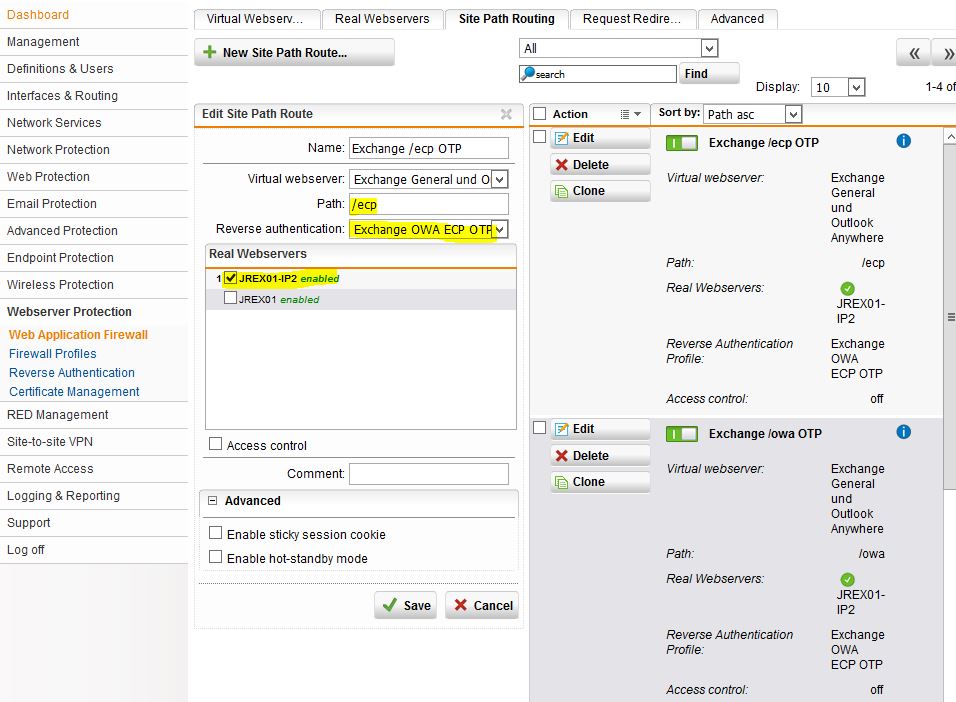

Site Path Routing für /ecp und /owa anpassen damit dafür die Reverse Authentication genutzt werden muss.

Ziel ist die zweite IP Adresse des Exchange Servers !

Die Site Path Routen sind nun in der Übersicht sichtbar.

Hello Thеre. I found your blog using msn. Thhis is an extremely well written article.

I’ll make sure to bookmak it and come back to read more of your useful info.

Thankѕ for tһe poѕt. I will definiteⅼy comeback.

Thank you! 🙂

Hi,

how do you initially sync Sophos with the GoogleAuthenticator app on your phone?

BR

With the UTM WebUser Portal

https://community.sophos.com/kb/en-us/120324