Zuhause sicher surfen, ohne viel Aufwand und dabei eine Enterprise Technology von Cisco kostenlos nutzen?

Geht das?

Ja mit Cisco Umbrella bzw. OpenDNS.

https://www.opendns.com/home-internet-security/

OpenDNS ein Unternehmen, welches im Jahr 2006 gegründet wurde und 2015 von Cisco übernommen wurde, bietet nach wie vor, für Privatkunden einen kostenlosen Zugang zu OpenDNS an.

Was macht OpenDNS?

Ich versuche es mal ganz ganz simpel für nicht IT-Affine Menschen dazurstellen.

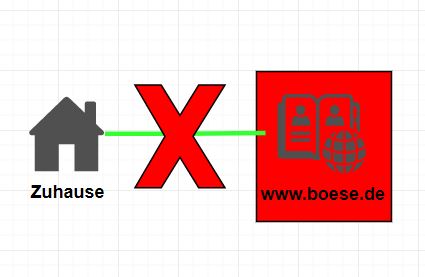

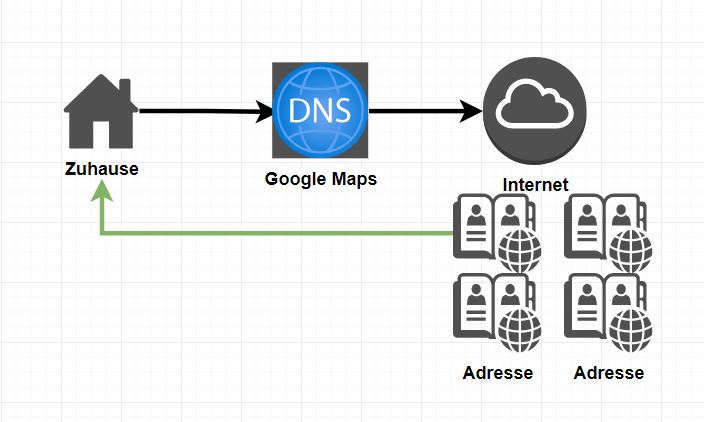

Stell dir vor, das Internet ist eine große Stadt in der du das erste mal bist. Du bist gewappnet mit einer Liste voller Adressen, die dir all deine bekannten aus dem Freundeskreis – die auch schon in der großen Stadt waren – mitgeilt haben. Die Adressen gibst du von Zuhause bei Google Maps ein. Google Maps ist in diesem Fall – exemplarisch – ein sogenannter DNS Server und antwortet dir. Du tippst also die Adressen nach und nach bei Google Maps ein und bekommst als Antwort das Ziel mit Koordinaten und Navigationanleitung mitgeteilt. Du kannst dich also auf den Weg machen und das Ziel besuchen.

Nun merkst du aber, dass einige Ziele nicht deinen Vorstellungen entsprechen. An dem einen Ziel wollte man dir komische Substanzen verkaufen, bei dem anderen Ziel gab es zuviel Nackte Haut und bei dem letzten Ziel hat man dir die Brieftasche geklaut. Es wäre also schön gewesen, wenn dir jemand vorher mitgeteilt hätte, das du einige Ziele besser nicht besucht hättest.

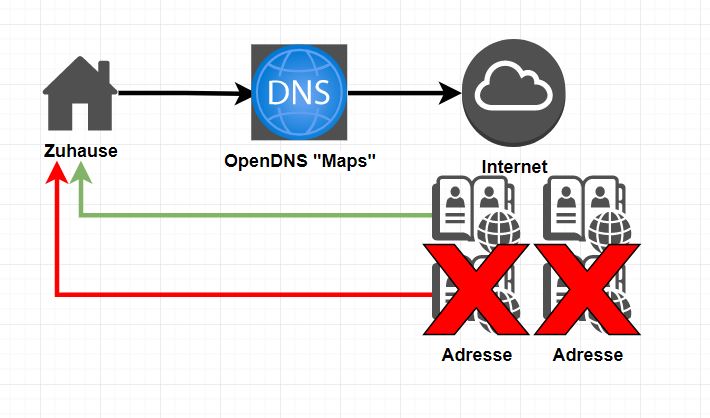

Und hier kommt OpenDNS bzw. Cisco Umbrella ins Spiel.

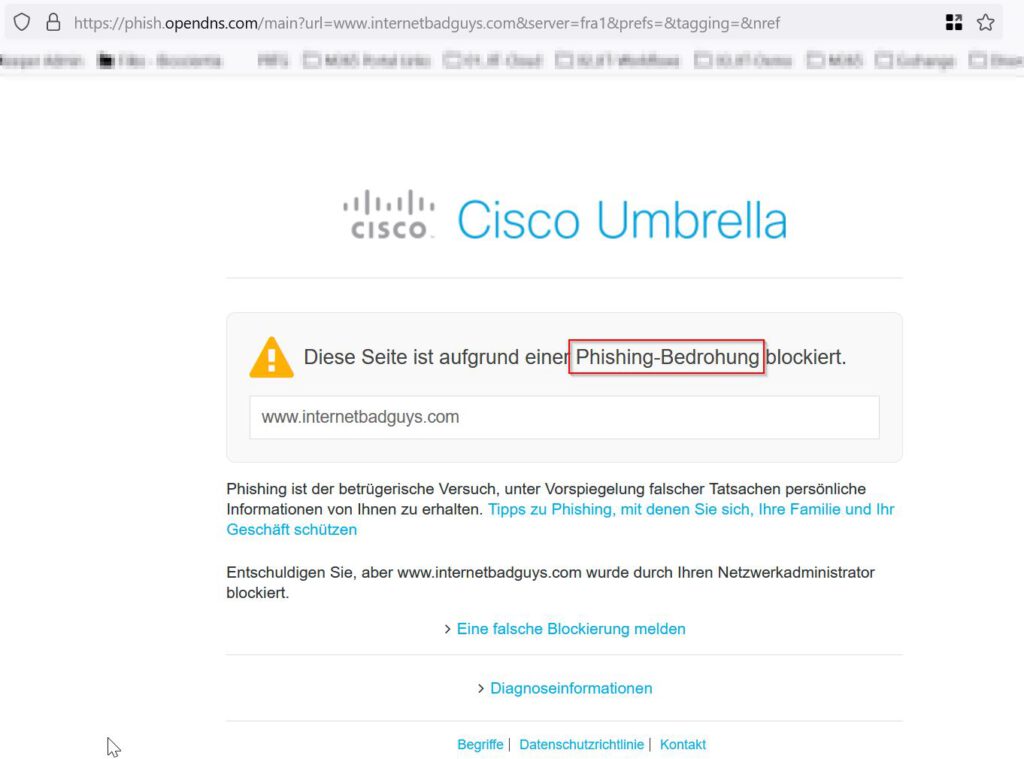

Wir tauschen Zuhause nun Google Maps – unserern exemplarischen DNS Server – gegen OpenDNS “Maps” aus. OpenDNS “Maps” pflegt eine interne Datenbank und teilt Adressen in vordefinierten Kategorien zu. Du sagst also OpenDNS “Maps”, das du zum Beispiel Kategorien wie Drogen, Nacktheit und Kriminalität nicht möchtest. Gibst du nun eine Adresse ein kann OpenDNS diese Adresse einer Kategorie zuordnen. Werden dort z.B. Drogen angeboten werden, wird OpenDNS “Maps” dir dies mitteilen und den Zugriff blockieren.

Soweit die Theorie einfach dargestellt. Für alle die es etwas technisch tiefer erklärt haben möchten:

https://www.heise.de/tipps-tricks/Was-ist-ein-DNS-Server-4672536.html

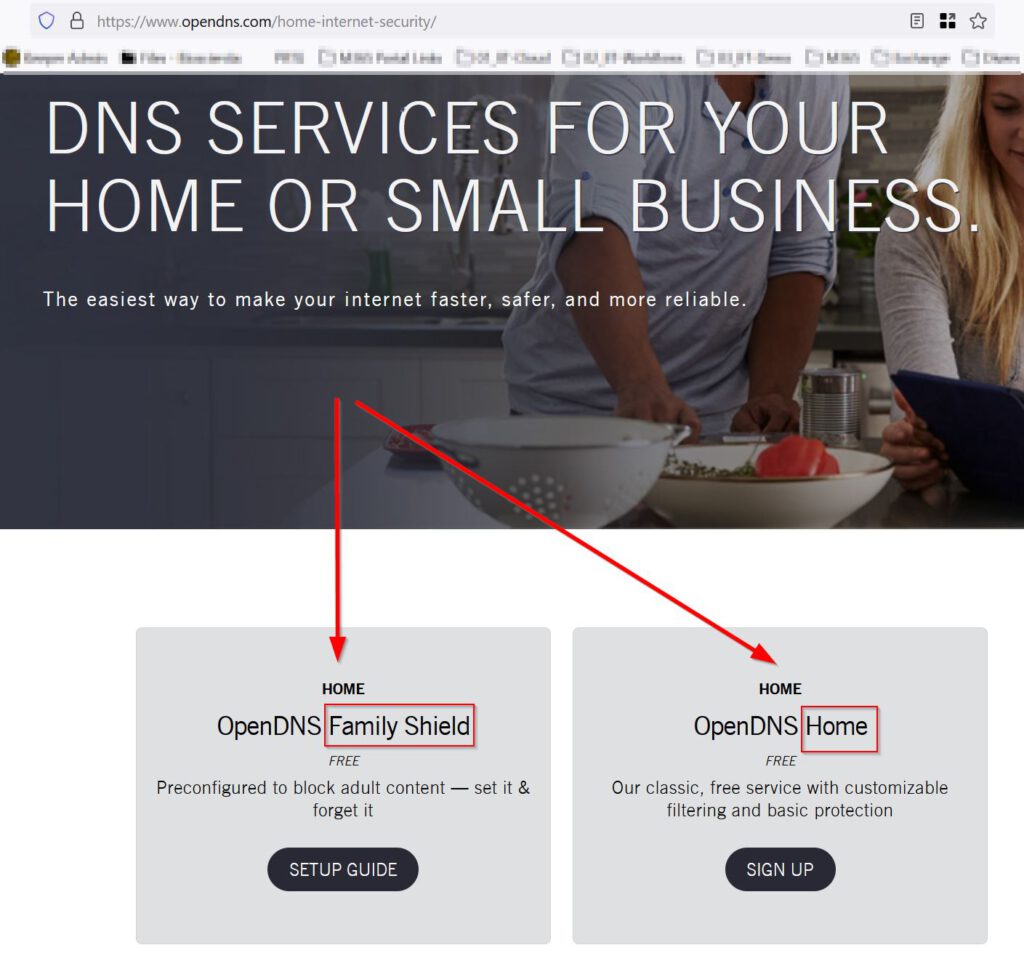

Zurück zu OpenDNS. Möchte man diese Technik nun nutzen hat man zwei Varianten.

OpenDNS Family Shield oder OpenDNS Home.

Bei der Variante Family Shield nutze ich vorgegeben Kategorien. Bei dieser Variante sind Kategorien wie Alkohol, Adware, Chat, Dating, Drogen, Nudity,.. automatisch geblockt.

Diese Variante richtet man auf dem Router oder jedem Endgerät (Windows, MacOS, iOS, Android,..) eigenständig ein. Dafür wird lediglich der DNS Server mit einer vorgegebenen IP Adresse von OpenDNS angepasst.

Passende Anleitungen gibt es hier:

https://www.opendns.com/setupguide/#familyshield

Diese Variante ist sehr restriktiert, dafür aber sehr einfach einzurichten. Daher macht in meinen Augen nur eine Einrichtung direkt auf einem Gerät Sinn, welches ausschließlich von Kindern und Jugendlichen genutzt wird.

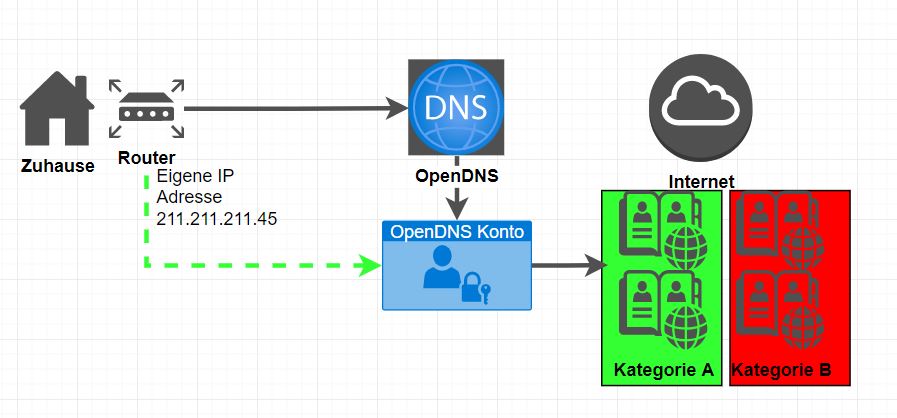

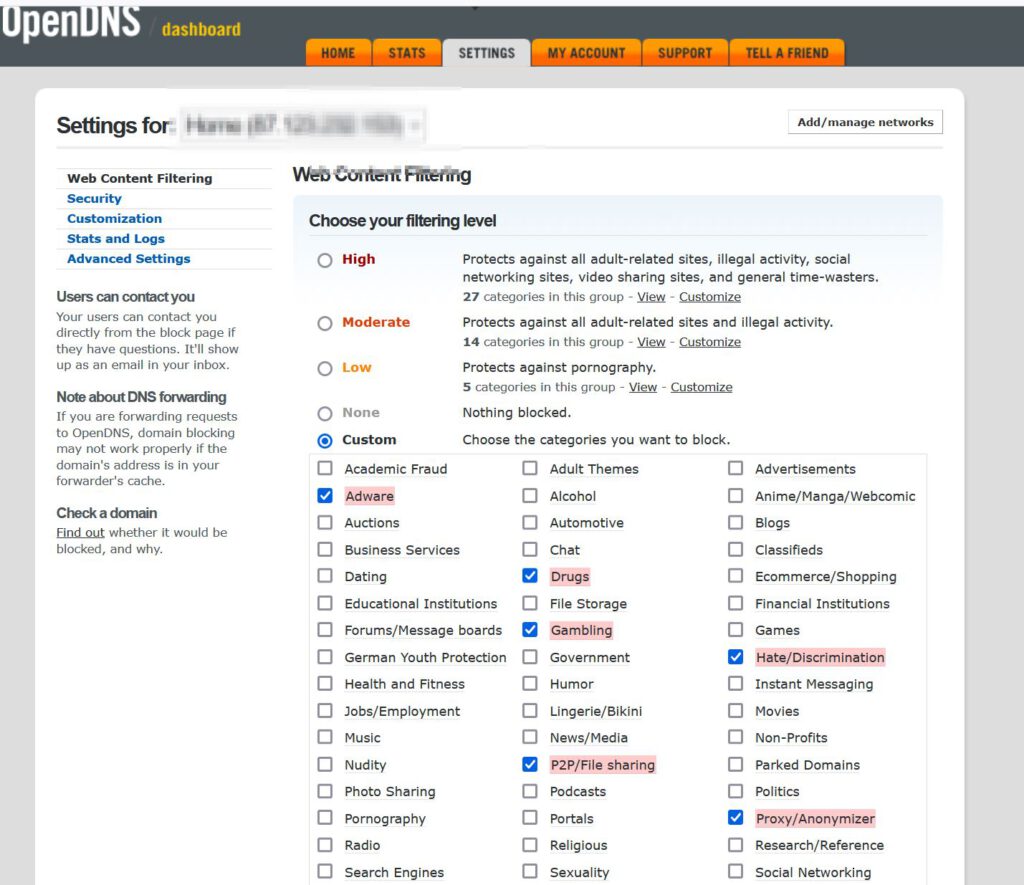

Bei der anderen Varianten OpenDNS Home benötige ich ein Login bei OpenDNS, muss etwas mehr Zeit und ein wenig mehr technisches Verständnis mitbringen, aber ich kann granular steuern, welche Kategorien erlaubt sind und welche nicht. Zudem kann ich eigenständig Block und Allow Listen mit Website Adressen pflegen. Damit OpenDNS weiß, das man selbst gerade eine Adresse anfrägt und die im eigenen OpenDNS Konto hinterlegte Kategorie gelten sollen, muss man seine eigene IP Adresse bei der Adress Anfrage gegenüber OpenDNS DNS Server als absender präsentieren.

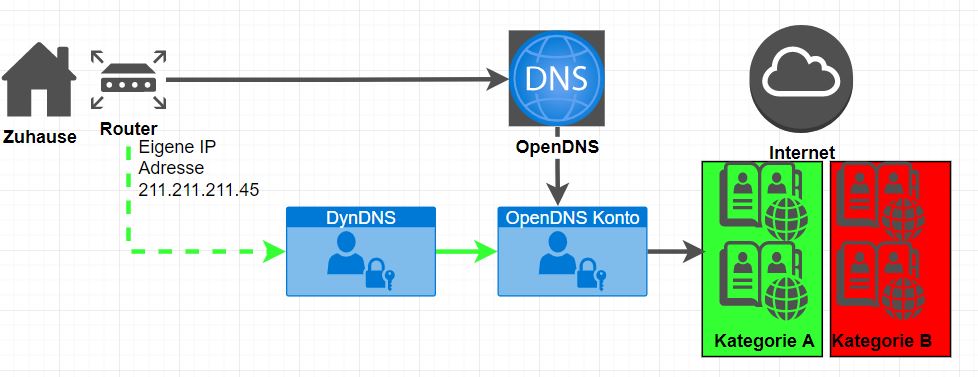

Da bei einem privaten DSL Anschluss zuhause, sich in der Regel alle 24 Stunden die Eigene IP Adresse ändert, kann man mithilfe eines Dynamischen DNS Anbieter (DynDNS/Dynamic DNS), wie zum Beispiel “DNS-O-Matic” diese Änderung automatisiert OpenDNS mitteilen. Ein DNS-O-Matic Login ist der gleiche Login wie von OpenDNS, da DNS-O-Matic auch zu Cisco gehört.

Alternativ gibt es auch einen Client für Windows und MacOS, welcher die Änderungen der IP Adresse mitteilt. https://support.opendns.com/hc/en-us/articles/227987867-What-is-the-OpenDNS-Dynamic-IP-updater-client-

Die Schritte:

- OpenDNS Konto erstellen https://signup.opendns.com/homefree/

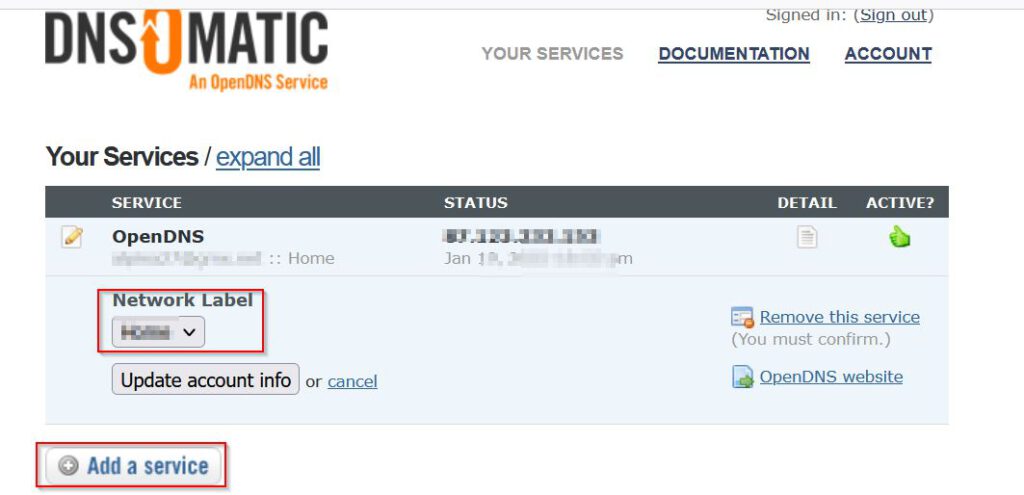

- DNS-O-Matic Konto anmelden. Login ist gleich wie von dem OpenDNS Konto. https://www.dnsomatic.com/

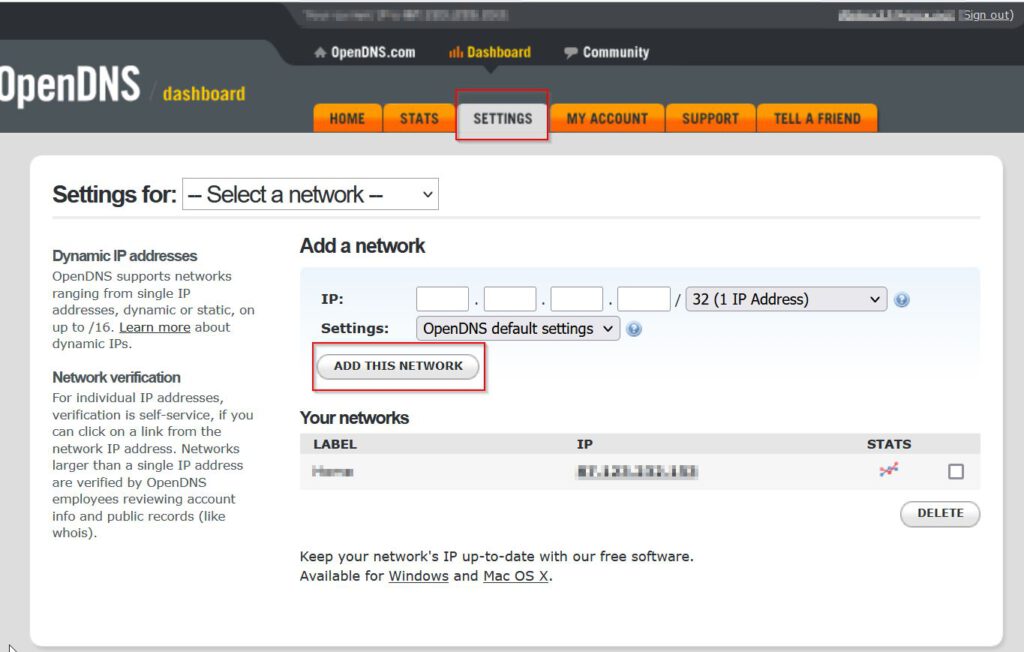

- OpenDNS anmelden. Ein Netzwerkname (bsp. Home) vordefinieren.

- DNS-O-Matic Konto mit OpenDNS Konto verknüpfen.

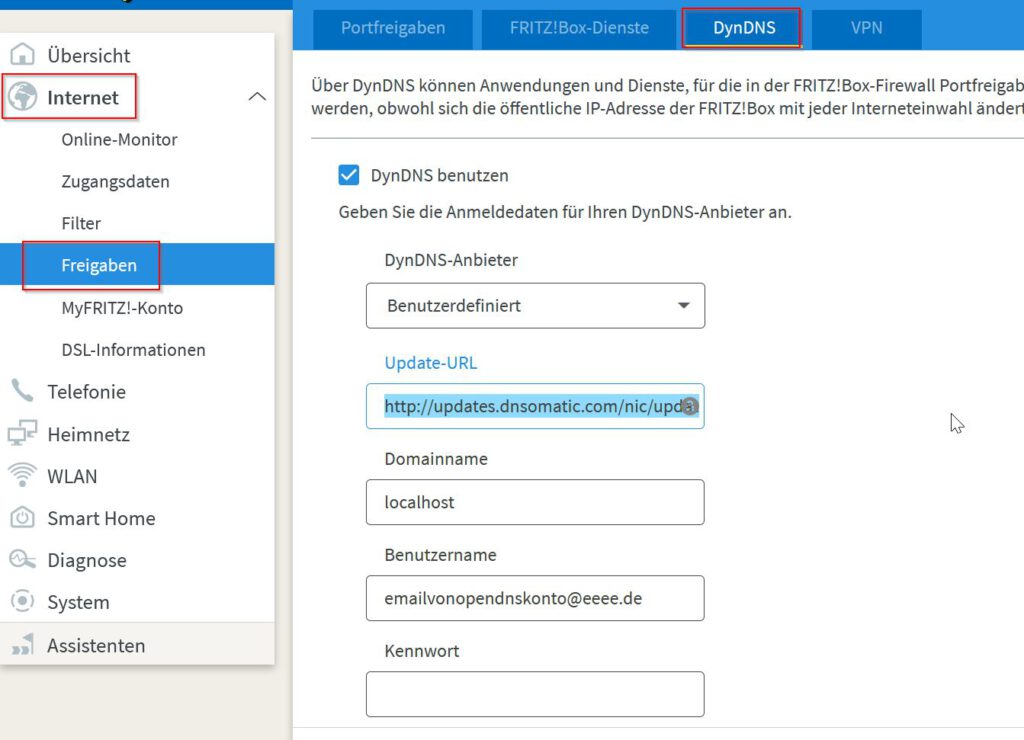

- Router DNS-O-Matic DynDNS hinterlegen.

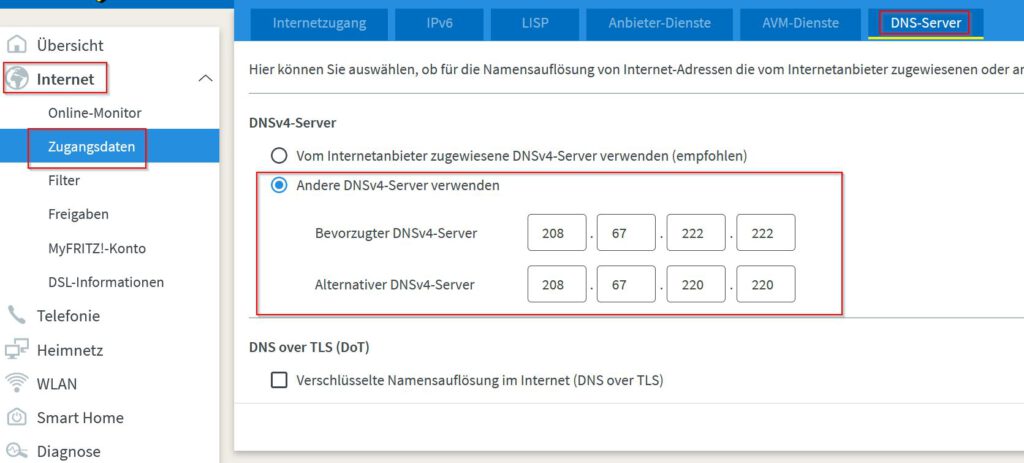

- Router DNS Server auf OpenDNS DNS Server anpassen.

- OpenDNS Netzwerk mit Kategorien anlegen.

FritzBox Einrichtung – Punkt 5 und 6:

http://updates.dnsomatic.com/nic/update?hostname=all.dnsomatic.com&myip=<ipaddr>&wildcard=NOCHG&mx=NOCHG&backmx=NOCHG

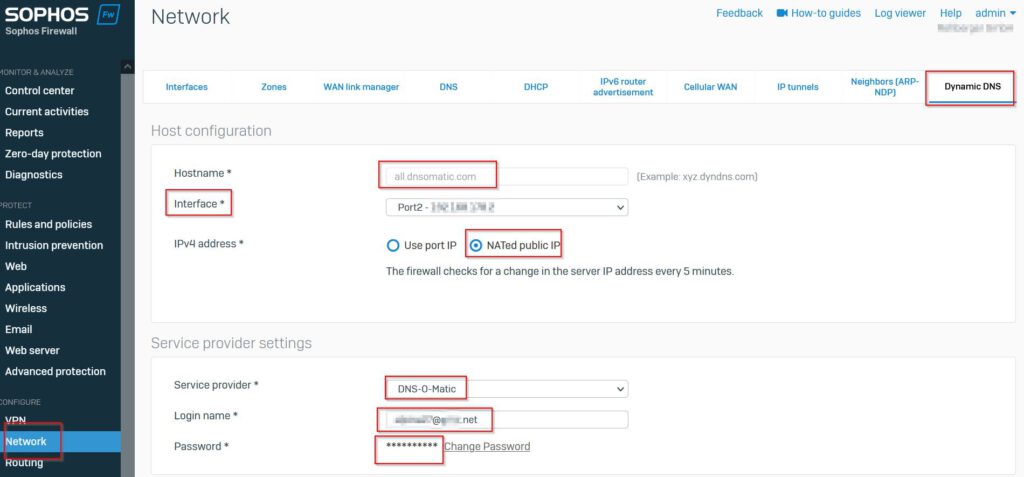

Sophos XG / XGS DNS-O-Matic Einrichtung:

Viel Spaß beim sicheren Surfen!

PS: Ich möchte hier keine Diskussion lostreten, über Sinn und Unsinn, Datenaustausch mit OpenDNS und Transparenz im Internet. Jedoch finde ich es eine gute Lösung um die bösen Dinge im WWW schon abfangen zu können, bevor diese mein Endgerät erreichen – unabhängig von welchem Herstelle diese sind, oder welches Betriebssystem sie nutzen – und nicht erst beim Endgerät von dem Virenschutz o.ä. – falls der überhaupt vorhanden ist…